Check Point® Software Technologies Ltd. (NASDAQ: CHKP), pionero y líder global en soluciones de ciberseguridad, presenta un motor de IA en constante entrenamiento, diseñado para analizar información clave sobre sitios web, logrando resultados excepcionales en la detección de intentos de phishing. Integrado con su IA ThreatCloud, ofrece protección integral en las puertas de enlace de Check Point Quantum, Harmony Email, Endpoint y Harmony Mobile.

La amenaza

El phishing sigue siendo una de las ciberamenazas más extendidas y de más rápida evolución, con la aparición de millones de nuevos dominios maliciosos cada año y un aumento constante de ataques contra marcas reconocidas. Los atacantes diseñan sitios de phishing que replican fielmente servicios legítimos (tomando prestados logotipos, diseños e incluso flujos de inicio de sesión) para engañar a los usuarios y que proporcionen sus credenciales.

Muchos sitios de phishing evaden la detección evitando deliberadamente los errores más obvios que los hacen fáciles de detectar. Por ejemplo, suelen eliminar las referencias de marca del código HTML que revelarían la empresa suplantada y se aseguran de utilizar certificados SSL/TLS válidos en lugar de certificados autofirmados o no coincidentes. Los atacantes también minimizan el uso de JavaScript, que los sistemas de seguridad marcan como sospechoso, y varían sus plantillas para evitar la detección mediante patrones repetidos en varios sitios.

Sin embargo, al analizar un conjunto completo de características de estos sitios, es posible distinguir entre sitios web maliciosos e inofensivos.

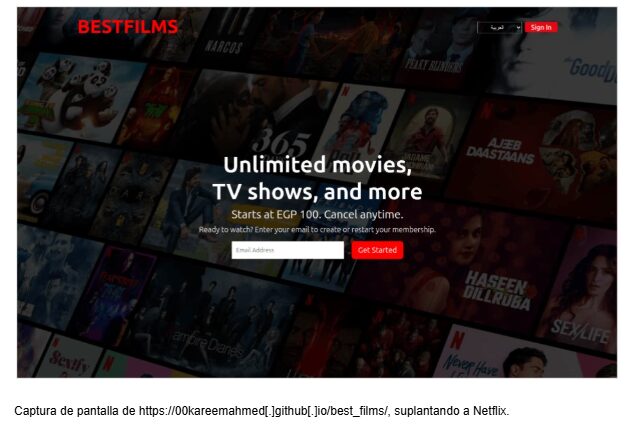

Por ejemplo, considere el siguiente sitio, un sitio de phishing que suplanta a Netflix.

Este sitio no se puede identificar con métodos tradicionales, ya que no tiene la marca falsificada en la URL, el título de la página o los elementos de texto, y el nombre de la marca no aparece explícitamente en el sitio, excepto por el logotipo ‘N’ en la imagen de fondo. Además, la mayoría de las funciones web de los sitios se derivan del dominio de alojamiento, que es legítimo y reconocido. Sin embargo, al analizar indicadores clave, como enlaces rotos, un favicon faltante, un dominio de alojamiento web y un formulario de registro, surge un patrón claro que confirma que el sitio es, en efecto, un intento de phishing.

Veredicto: malicioso.

Los atacantes adaptan constantemente sus métodos, creando ataques que producirán innumerables variaciones en los indicadores descritos anteriormente. Como resultado, basarse en un conjunto fijo de reglas sobre estos indicadores no es suficiente para detectar nuevos ataques. Para superar este desafío, entrenamos un modelo diseñado para aprender los patrones tanto del tráfico regular como del phishing. Esto permite que el modelo etiquete un sitio como un nuevo intento de phishing, incluso cuando cada indicador individual parece inofensivo y la combinación específica de indicadores en el sitio nunca ha aparecido antes.

Introducción a Risk Model NG

Risk Model NG se entrena con un amplio conjunto de datos de sitios web, tanto benignos como de phishing, aprovechando la experiencia inigualable de Check Point y sus amplios datos sobre sitios web maliciosos, líder mundial en el bloqueo de ciberamenazas.

El modelo utiliza cientos de funciones basadas en datos DNS, certificados SSL, datos Whois, análisis de enlaces y mucho más. Estas funciones han sido meticulosamente seleccionadas por analistas cibernéticos y derivadas mediante cálculos avanzados, a veces complejos, para proporcionar una comprensión completa del comportamiento y las características del sitio.

En esencia, el modelo se basa en un algoritmo altamente eficiente y robusto, ideal para este tipo de análisis. Esto permite cálculos ultrarrápidos, lo que permite a Risk Model NG bloquear sitios de phishing en tiempo real con una precisión excepcional. Lo que distingue su enfoque es la profunda investigación en ciencia de datos que se realizó para el desarrollo del modelo, la escala de datos que pueden utilizar como empresa de seguridad global, lo que proporciona al modelo una visión mucho más completa de los patrones de phishing que las soluciones más pequeñas o específicas, y el hecho de que re entrenan continuamente el modelo con el tráfico más reciente, lo que garantiza que se mantenga actualizado y eficaz contra las amenazas emergentes, algo que muchos métodos estándar de la industria tienen dificultades para lograr.

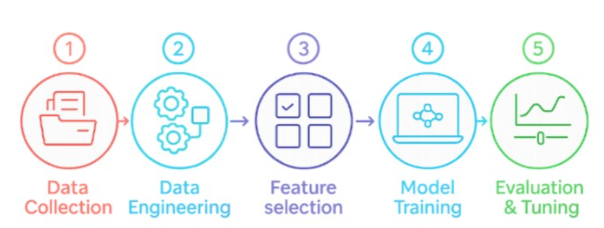

El canal de entrenamiento

Uno de los factores clave que sustentan la potencia de este modelo es el canal de entrenamiento automatizado. Procesa cantidades masivas de datos y genera diversas variaciones del modelo junto con distribuciones de características, lo que permite a los investigadores analizar cómo las distintas características impactan en el modelo y ajustarlo para un rendimiento óptimo.

El aspecto más importante de este pipeline es su capacidad para entrenar continuamente el modelo con datos actualizados. Esto no solo los mantiene a la vanguardia de las técnicas de phishing emergentes, sino que también permite perfeccionar las capacidades de detección para adaptarnos a las tendencias estacionales. Desde las estafas de phishing del Black Friday en noviembre hasta las estafas relacionadas con vacaciones y reservas durante el verano, y muchas otras, este pipeline garantiza que el motor se mantenga ágil, adaptable y actualizado.

Resultados

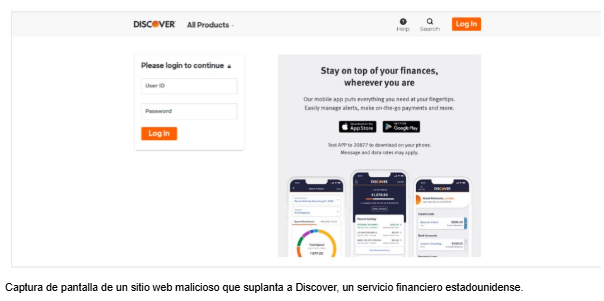

La última versión del modelo ha alcanzado una tasa de detección impresionante, identificando con éxito sitios de phishing con una precisión notable. Además, el modelo ha realizado numerosas detecciones únicas. Los siguientes ejemplos de suplantación de marca fueron detectados recientemente por el modelo, cuando estos sitios tenían cero indicadores de virus.

La exposición de ThreatCloud AI a grandes cantidades de datos, combinada con la experiencia en ciberseguridad, permite desarrollar motores de IA en tiempo real que previenen ataques nunca antes vistos.

A medida que los ataques de phishing se vuelven cada vez más sofisticados, Check Point continúa desarrollando motores de IA en tiempo real para prevenir campañas de ataques de día cero aprovechando el equipo de investigación de datos y seguridad. Esta sinergia les permite lograr capacidades de detección excepcionales y proteger toda la web de las amenazas en constante evolución. El motor, como parte de ThreatCloud AI, está perfectamente conectado a todos los entornos de TI a través de las líneas de productos Quantum, Harmony y CloudGuard de Check Point, que cubren la red, los endpoints, el correo electrónico, la telefonía móvil y la nube, garantizando una protección integral en toda la infraestructura de la organización.