Por Nicolás Bruna, Product Manager de SMARTFENSE.

La Organización Europea de Ciberseguridad ECSO (European Cybersecurity Organization) propone el mes de mayo como el momento del año para reflexionar sobre el Ransomware.

Siendo este tipo de malware el más atractivo para los ciberdelincuentes por su alto rendimiento económico, esperar a que comprometan nuestra organización es demasiado arriesgado y hasta irresponsable.

Hay muchas formas de prevenir, o mejor dicho, de gestionar un ataque de Ransomware, que ya son conocidas: tener al día la estrategia de backup, definir una clara política de actualizaciones de seguridad, armar una defensa del perímetro incluyendo protección de casillas de email, e invertir en el factor humano mediante programas de awareness. De hecho, la guía de OWASP para evitar infecciones de Ransomware describe una lista de 22 procedimientos para gestionar este tipo de infecciones.

Pero cada una de esas medidas deben ser probadas a priori para saber si funcionan correctamente, por ejemplo:

- hacer una prueba de recuperación de backups

- verificar que los sistemas están actualizados en su última versión

- hacer un pentest desde afuera de la organización

- verificar que los sistemas se ejecutan con mínimos privilegios

- testear los antivirus contra un Ransomware de última hora (¿lo haces?)

- medir el comportamiento de los usuarios, es decir, conocer sus hábitos ante posibles ataques de Ransomware

Sobre este último punto trata el presente artículo. Pues en general, todas las demás medidas solo se pondrán a prueba en escenarios reales si algún usuario comete una negligencia que pone en riesgo a la organización.

¿Cómo ingresa el Ransomware en la organización?

Si buscamos en Internet sobre los métodos utilizados por los ciberdelincuentes para ingresar Ransomware en las organizaciones vamos a encontrar respuestas esquivas, incluso en casos muy populares como Wannacry. En ese caso todavía no se sabe a ciencia cierta qué pasó, pero las 3 especulaciones más fuertes son:

- una campaña clásica de ingeniería social vía email,

- equipos expuestos por SMB (puerto 445) a Internet directamente,

- USB o ejecución directa de un binario malicioso.

Si buscamos para otros casos, también vamos a encontrar que los análisis suponen que el Ransomware estaba dentro de la organización y pudo reproducirse utilizando alguna vulnerabilidad específica de la red corporativa. Llama la atención que se ahonde sobre esto último y no sobre el motivo por el cual superó las barreras de protección y logró colarse.

El caso Wannacry es memorable. Recuerdo haberme preguntado “¿Por qué motivo una organización tan grande tendría un puerto como el SMB expuesto a internet?”. La respuesta oficial nunca llegó, pero tampoco se negó que ese puerto pudiera haber estado allí disponible para ser vulnerado.

También hubo otros ataques remotos que pudieron haber entrado por vulnerabilidades propias de software para acceso remoto (RDP por ejemplo). Y hablo en potencial porque si buscamos, volveremos a encontrar respuestas esquivas y nuevamente, foco en cómo se difundió en la organización.

Entonces, si bien podemos decir que los ataques remotos a vulnerabilidades son posibles, no se puede asegurar que ese sea el método principal de ingreso de Ransomware en la organización.

Los otros dos métodos son ataques directos al usuario final, sea por un email o un USB infectado. Si bien la respuesta que podemos encontrar en Internet tampoco es determinante, nosotros mismos podemos pensar cuál es el principal motivo por el cual los ataques de Ransomware siguen siendo tan efectivos, sobre todo en el ingreso.

Pensemos, ¿cuál de los tres métodos es el más usado por los ciberdelincuentes?:

- ingeniería social vía email

- ataque a un puerto expuesto vulnerable

- infección por un USB

O mejor aún: si nosotros fuéramos el ciberdelincuente, ¿qué método utilizaríamos?

- uno que no requiera grandes conocimientos y sea fácilmente esparcible

- uno que requiera conocimientos técnicos medios o altos, y que solo pueda ser aplicado a ciertas organizaciones descuidadas

- uno que requiera presencia física en el lugar

Creo que la respuesta es bastante obvia.

¿Cómo evitar una infección de Ransomware?

Esa es otra pregunta que se responde normalmente con evasivas, y el foco principal reside en qué hacer una vez que algún equipo (o todos) ha sido infectado. Las medidas preventivas se repiten siempre:

- mantener los sistemas actualizados

- utilizar un software antimalware (si es anti Ransomware, mejor)

- utilizar privilegios mínimos

- proteger el perímetro

- proteger las casillas de email

- concienciar al usuario

Las primeras 5 prácticas son medidas técnicas que venimos escuchando desde los años 90. Sin embargo, no por conocidas han sido necesariamente aplicadas disciplinadamente, incluso en organizaciones con áreas de ciberseguridad muy grandes. No solo porque es difícil, costoso, aburrido y no siempre 100% efectivo, sino porque los sistemas son cada día más complejos y la interacción es tan grande, que incluso con personal, recursos y disciplina, se hace difícil de lograr y mantener en cualquier tamaño de organización.

La última medida, a pesar de que se podría asociar al usuario como el vector de ataque de Ransomware más probable, sigue teniendo una dedicación, inversión y foco bajo, comparativamente con las primeras recomendaciones.

Si suponemos que el vector principal de ataque es el usuario, ¿por qué no se invierte en su concientización?

Creo que muchos conocemos el chiste de aquel ebrio que busca las llaves en la luz, pero cuando le preguntan dónde se le cayeron dice que en otro lugar oscuro, pero prefiere buscarlas en la luz porque las vería iluminadas. Salvando las diferencias, pienso que podemos establecer una analogía: para muchos informáticos a cargo de la ciberseguridad es más cómodo implementar herramientas tecnológicas, suponiendo que ellas servirán de barrera frente a todos los ataques.

Siendo que hay tanto por mejorar en tecnología, se invierte en más soluciones que gestionan el Ransomware desde el ataque, la contención y la eliminación. Lo paradójico es que, aún sabiendo que también hay que invertir en el fortalecimiento del usuario, esto sigue generando incomodidad y reticencia. En primer lugar, porque el factor humano no es software o hardware, ni tampoco controles agregados de procesos o legales. Tratar con las personas se piensa como un proceso más complejo.

Muchos responsables de ciberseguridad dicen abiertamente que no quieren gestionar el factor humano. Algunos son sinceros y expresan que no se sienten cómodos. Otros se excusan alegando que el comportamiento humano no va a cambiar y no vale la pena invertir en ello. Algunos otros que han trabajado durante mucho tiempo para mantener alejados a los usuarios lo más posible de su área, se abruman por solo pensar en mantener una comunicación bidireccional.

Afortunadamente, este enfoque está cambiando. Hoy es claro que las herramientas tecnológicas no son suficientes. El concepto de seguridad en capas empieza a comprenderse, y no solo el ciberdelincuente sabe que el vector de ataque más efectivo es el usuario (y va a seguir siéndolo hasta que no se invierta de forma constante y proporcionada en una estrategia integral).

Si decimos que el usuario es un punto de ingreso e infección de Ransomware, entonces deberíamos simular estos ataques en la organización.

¿Para qué simular Ransomware?

Muchos responsables de ciberseguridad o IT buscan plataformas de simulación de Phishing o Ransomware con el objetivo principal de medir el comportamiento de los usuarios frente a posibles ataques, y así conocer el nivel de riesgo de la organización.

¿Por qué destacamos este punto? Principalmente, porque si deseamos saber cómo se comportarían nuestros usuarios frente a un ataque real, debemos asegurarnos que las trampas simuladas se comporten como si fueran trampas verdaderas.

¿Cómo es un ataque de Ransomware simulado?

Las simulaciones de Ransomware (simulated Ransomware attack) deberían ser una práctica realizada mensualmente en cualquier organización, por el impacto y la alta probabilidad que implica este riesgo.

Una simulación de ataque de Ransomware, a diferencia de un ataque tradicional de Phishing, no busca medir la negligencia de un usuario al entregar información sensible sino si este tendría un comportamiento riesgoso a la hora de descargar y abrir archivos. Es decir, que ambos tipos de simulación comienzan por un ataque de ingeniería social, complementado con herramientas que permitan confundir al usuario (spoofing y certificados SSL válidos). La diferencia radica en la parte final, donde se demuestra si el usuario podría haber sido el vector de ataque que permite ingresar al Ransomware en la organización.

En una simulación de Ransomware no hay infección, sino que solo se miden los hábitos de los usuarios. El archivo ejecutado es inocuo, y lo que recibe el usuario es un mensaje educativo que le permite saber el peligro que ha sorteado.

Y ahora sí entonces, ¿por qué simular Ransomware?

- Porque es el ataque más popular por los ciberdelincuentes, en todas sus modalidades, por ser el ataque más redituable

- Porque están creciendo enormemente los ataques de Ransomware y las condiciones son propicias para que siga sucediendo

- Porque el usuario es uno de los vectores de ataque preferidos

- Porque si no estás simulando Ransomware, no estás gestionando ese riesgo

- Porque no sabes por dónde entrará el próximo Ransomware

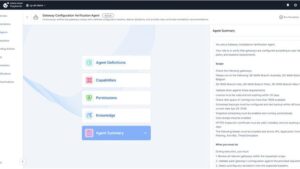

Todo esto no tiene por qué ser abrumador. Plataformas de concientización en Seguridad de la Información como SMARTFENSE ofrecen simulaciones integradas de Ransomware listas para usar. Además, los partners especializados en ciberseguridad pueden acompañar estos procesos organizacionales con herramientas, reportes y servicios especializados, facilitando la tarea de los CISO y responsables de área.

No quedan más excusas.